Dans le cas d'un piratage de serveur, un pirate informatique peut modifier les fichiers afin de laisser de la backdoor, du shell, etc. Les fichiers modifiés peuvent être suivis avant la date de modification, mais cette date peut être facilement falsifiée via l'utilitaire tactile.

Au lieu de cela, vous pouvez comparer les sommes de contrôle des fichiers. Si la somme de contrôle du fichier est différente de celle existante, le fichier a été modifié. Cette méthode peut être utilisée pour tous les fichiers: fichiers de configuration, fichiers de site, fichiers exécutables, etc.

Pour calculer les sommes de contrôle des fichiers, par exemple, dans le dossier / etc, nous utilisons la combinaison des commandes find et sha256sum:

# find / etc -type f | xargs sha256sum> fichier.txt

L' option -type f indique à find de rechercher uniquement les fichiers (pour les dossiers, il est impossible de calculer la somme de contrôle), et file.txt est le nom du fichier où les sommes de hachage de tous les fichiers trouvés seront écrites.

S'il est nécessaire de calculer la somme de contrôle uniquement pour certains fichiers, php par exemple, l'indicateur -name \ *. Php doit être spécifié (le masque de fichier * doit être précédé d'une barre oblique inversée):

# find www -type f -name \ *. php | xargs sha256sum> fichier.txt

Vous pouvez également calculer la somme de contrôle pour un fichier spécifique:

# sha256sum backup.tar.gz> fichier.txt

Maintenant, comparez les sommes de hachage avec les sommes de hachage des fichiers:

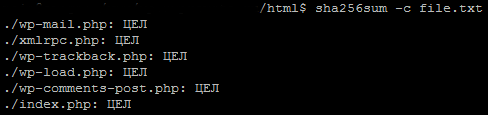

# sha256sum -c fichier.txt

Et si la somme de contrôle d'un fichier spécifique coïncide avec celle de fichier.txt, ce fichier n'a pas été modifié depuis la dernière vérification. L'intégrité est indiquée par la balise TARGET en face du fichier.

Bien sûr, cela ne vous aide pas à protéger le serveur, mais vous apportera une aide supplémentaire pour retrouver des traces de la présence d'un pirate informatique.

En plus de sha256, vous pouvez utiliser n’importe quel autre algorithme: md5, sha512, sha1, sha384.